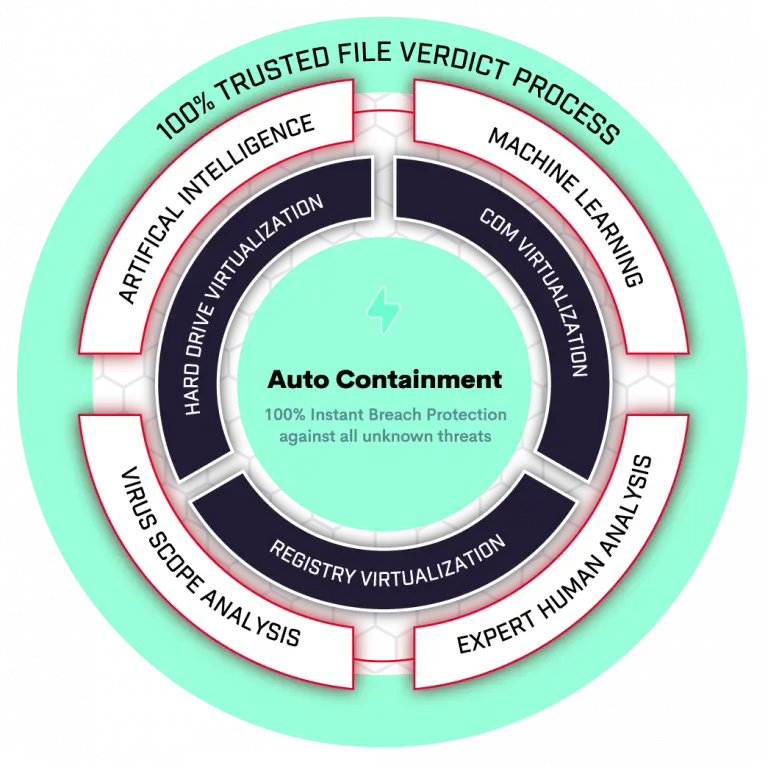

Premier écran De La Page De Destination De La Protection Des Données. Solution Cloud Protégeant La Base De Données D'entreprise Contre Les Fuites Et Les Accès Non Autorisés. Sécurité Contre Les Vulnérabilités Du Réseau. Cyber-attaques De ...

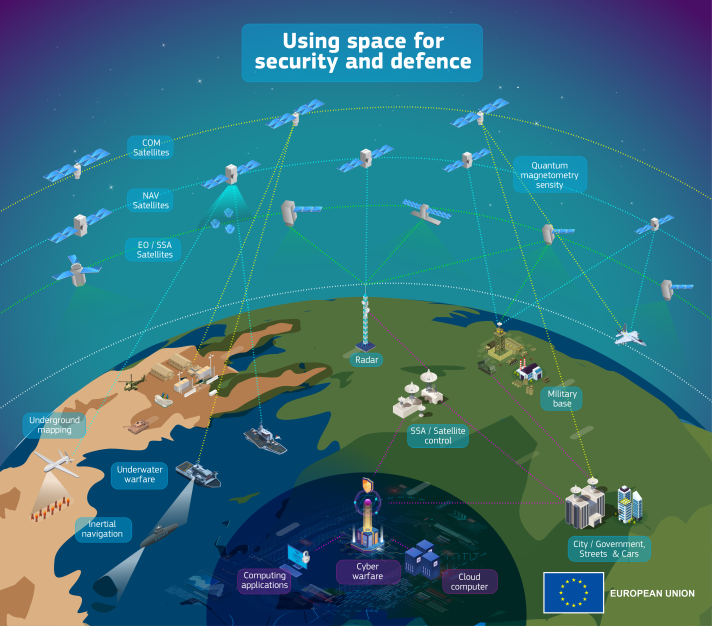

La défense et la sécurité nationale, qu'est-ce que c'est ? la vocation de l'IHEDN - L'IHEDN : Institut des hautes études de défense nationale